Chemia в Steam маскирует вредоносное ПО в обновлениях игр

Исследователи утверждают, что таинственная игра Steam под названием Chemia используется для скрытого распространения вредоносного ПО через обновления. Игра, доступная только по запросу, связана с известной хакерской группой, и это уже третий известный случай проникновения вредоносного ПО на платформу. Слабые скриншоты, отсутствие публичного упоминания разработчиков и скрытый в файлах исполняемый файл делают Chemia скорее приманкой, чем инди-игрой на выживание. И хотя Valve пока не отреагировала публично, то, как развивались этот и предыдущие инциденты, показывает, что нынешняя защита Steam не защищает магазин от вредоносных игр.

Исследователи кибербезопасности из Prodaft утверждают, что ситуация с Chemia связана не только с недобросовестными разработчиками. Согласно их отчёту, игра используется хакерской группой Larva-208 (также известной как EncryptHub). Предполагается, что эта группа внедрила в игру два известных типа вредоносного ПО: Fickle Stealer и HijackLoader. Они активируются при загрузке и запуске игры пользователями, работая параллельно с самой программой. И хотя Chemia защищена системой доступа по запросам, она всё ещё доступна в Steam.

«Когда пользователи загружают и запускают игру, вредоносное ПО выполняется вместе с легитимным приложением», — написал Продафт.

Эта цитата, опубликованная на GitHub Prodaft, сопровождалась анализом того, что на самом деле происходит в файлах игры. Исследователи утверждают, что 22 июля хакеры добавили файл под названием

CVKRUTNP.exe

В сборку Chemia. Этот файл работает как HijackLoader, и его задача — незаметно внедрить ещё больше вредоносных программ, таких как Vidar, предназначенных для кражи личной информации и данных браузера у заражённых пользователей.

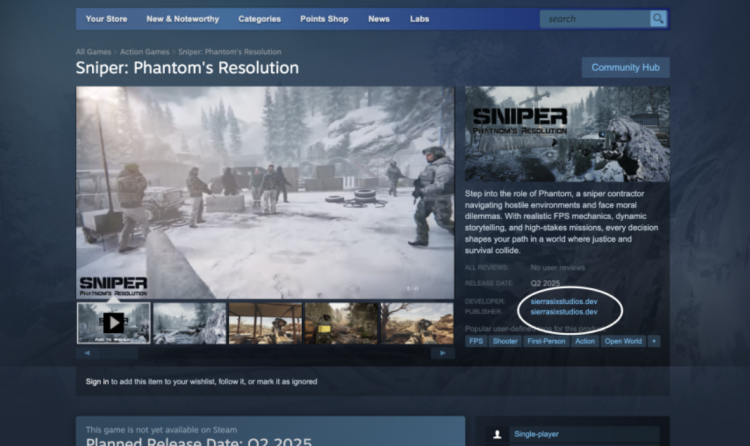

Chemia, предположительно, является работой студии «Aether Forge Studios», разработчика, не имеющего ни веб-сайта, ни каких-либо реальных онлайн-присутствий. Описание игры в Steam довольно расплывчатое: Chemia описывается как игра на выживание и крафт. Однако единственные доступные визуальные материалы демонстрируют стандартные, несложные фоны — без персонажей, интерфейса и игрового процесса. Текущая теория заключается в том, что игра была задумана как троянский конь, предлагающий лишь минимум, необходимый для того, чтобы выглядеть настоящей и попасть в Steam.

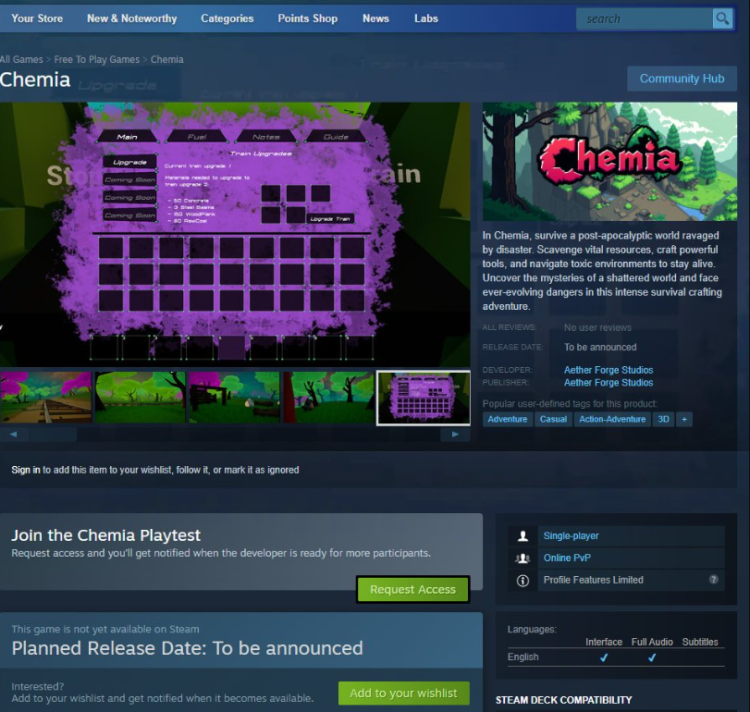

Это не первый случай, когда хакеры используют систему распространения Steam. В марте другой инцидент был связан с готовящейся к выходу игрой Sniper: Phantom's Resolution. В том случае хакер не внедрил вредоносное ПО непосредственно в сборку Steam. Вместо этого страница игры ссылалась на внешний сайт с поддельной демоверсией. Этот домен

sierrasixstudios.dev

Игра была представлена на официальной странице, но настоящие разработчики её ещё не купили. Мошенник зарегистрировал домен, загрузил вредоносное ПО и обманом заставил людей скачать её через ссылки на файлообменники.

Студия, стоящая за Sniper: Phantom's Resolution, подтвердила, что попала в ловушку. Представитель по имени Эндрю объяснил ошибку в посте на Reddit, сказав, что команда планировала в конечном итоге создать полноценный веб-сайт, но не ожидала, что кто-то так быстро воспользуется этим именем. После обнаружения вредоносных файлов Valve заблокировала страницу игры в Steam.

Ранее в этом году другая игра под названием PirateFi также ускользнула от защиты Valve. Эта игра была бесплатной и загружена напрямую в Steam, и также содержала вредоносное ПО. Хакер продвигал её в Telegram, используя сообщения ботов и даже поддельные предложения работы «модератором», чтобы заманить пользователей. Неясно, как PirateFi удалось обойти внутренние проверки Steam, и Valve не раскрывала подробности. Однако игра была удалена после того, как на неё поступила жалоба.

Отличие Chemia в том, что это более прямая атака. Вредоносное ПО является частью самой игры и распространяется через официальную систему доставки Steam. Это означает, что хакерам не нужен был поддельный сайт или внешние ссылки — они просто загрузили обновление. Наличие резервного загрузчика вредоносного ПО внутри файлов показывает, как работает эта схема: один клик устанавливает игру, которая устанавливает полезную нагрузку, которая, в свою очередь, приносит ещё больше вредоносного ПО.

Valve пока не сделала публичного заявления по поводу инцидента с Chemia. Игра доступна только по запросу, поэтому, вероятно, её установило очень мало пользователей. Однако ограниченный охват не меняет того факта, что это уже третий известный инцидент с вредоносным ПО в Steam менее чем за полгода.

Все три атаки имели несколько разную тактику. PirateFi использовал внутренние загрузки, Sniper эксплуатировал внешнюю доменную ссылку, а Chemia распространяет заражённые обновления напрямую через платформу. Такое разнообразие представляет собой проблему для Valve, поскольку показывает, что злоумышленники тестируют различные способы обхода защиты платформы.

Публичный анализ Prodaft включает полный список имён файлов, доменов и сигнатур вредоносного ПО, связанных с Chemia. Эти индикаторы взлома призваны помочь разработчикам антивирусов и IT-администраторам выявлять заражения. Однако обычным пользователям остаётся лишь избегать неизвестных игр, особенно тех, которые требуют специальных запросов для доступа или разработаны разработчиками, не имеющими доступа к сети.

Prodaft не сообщил, как долго Chemia находилась в списке до добавления вредоносного ПО. Первые признаки нечестной игры проявились в файле « CVKRUTNP.exe» 22 июля, но, возможно, это было не первое обновление игры. Если кто-то установил игру ранее, неясно, получал ли он также и более ранние сборки вредоносного ПО. Читайте также о том, как Steam борется с играми для взрослых с помощью нового расплывчатого правила, о котором мы писали в предыдущем тексте.

Основная проблема — доверие. Когда игра появляется в Steam, люди предполагают, что она прошла базовую проверку. И нынешняя система Valve явно не улавливает всё. Пока единственным реальным фильтром являются отчёты пользователей и сторонние исследования, такие как Prodaft. По мере того, как злоумышленники становятся всё более изобретательными, этот разрыв может увеличиваться.

Коментарии